Thông tin liên hệ

- 036.686.3943

- admin@nguoicodonvn2008.info

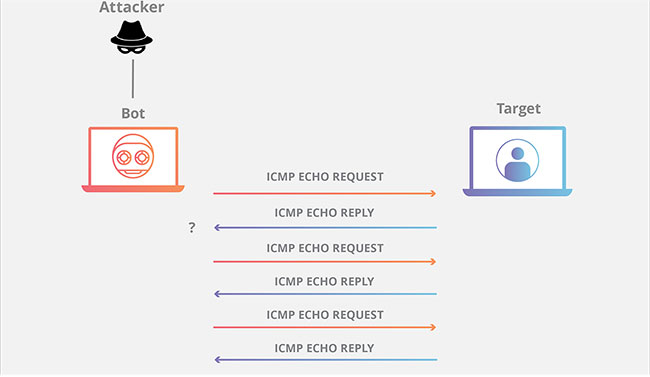

Cuộc tấn công ICMP (Internet Control Message Protocol) Flood, còn được gọi là cuộc tấn công Ping Flood, là một cuộc tấn công từ chối dịch vụ (DoS) phổ biến, trong đó kẻ tấn công cố gắng áp đảo một thiết bị được nhắm mục tiêu bằng ICMP echo-request (ping).

Thông thường, các tin nhắn ICMP echo-request và echo-reply được sử dụng để ping một thiết bị mạng nhằm chẩn đoán tình trạng và kết nối của thiết bị cũng như kết nối giữa người gửi và thiết bị. Bằng cách làm tràn ngập mục tiêu với các gói yêu cầu, mạng buộc phải trả lời với số lượng reply packet (gói phản hồi) bằng nhau. Điều này khiến mục tiêu trở nên không thể truy cập được đối với lưu lượng bình thường.

Các loại tấn công ICMP request khác có thể liên quan đến những công cụ hoặc code tùy chỉnh, chẳng hạn như hping và scapy. Lưu lượng tấn công phát ra từ nhiều thiết bị được coi là tấn công từ chối dịch vụ (DDoS) phân tán. Trong kiểu tấn công DDoS này, cả kênh đến và kênh đi của mạng đều áp đảo, tiêu tốn băng thông đáng kể và dẫn đến hiện tượng dịch vụ từ chối.

Một cuộc tấn công DDoS ICMP Flood yêu cầu kẻ tấn công biết địa chỉ IP của mục tiêu. Các cuộc tấn công có thể được chia thành 3 loại, xác định bởi mục tiêu và cách địa chỉ IP được phân giải:

- Mục tiêu cục bộ bị tiết lộ - Trong kiểu tấn công DDoS này, cuộc tấn công Ping Flood nhắm vào một máy tính cụ thể trên mạng cục bộ. Trong trường hợp này, kẻ tấn công phải lấy trước địa chỉ IP đích.

- Router bị tiết lộ - Ở đây, cuộc tấn công Ping Flood nhắm vào các router với mục tiêu làm gián đoạn liên lạc giữa các máy tính trong mạng. Trong kiểu tấn công DDoS này, kẻ tấn công phải có địa chỉ IP nội bộ của router cục bộ.

- Blind ping - Điều này liên quan đến việc sử dụng một chương trình bên ngoài để tiết lộ địa chỉ IP của máy tính mục tiêu hoặc router trước khi khởi động một cuộc tấn công DDoS.

Bởi vì các cuộc tấn công DDoS ICMP Flood áp đảo các kết nối mạng của thiết bị được nhắm mục tiêu với lưu lượng truy cập không có thật, do đó các yêu cầu hợp pháp bị ngăn chặn. Kịch bản này tạo thành mức độ nguy hiểm của cuộc tấn công DoS hoặc DDoS (trong trường hợp có nhiều cuộc tấn công phối hợp).

Điều làm cho vectơ tấn công này trở nên nguy hiểm hơn là trong quá khứ, những kẻ tấn công sẽ giả mạo một địa chỉ IP sai để che giấu thiết bị gửi. Nhưng với các cuộc tấn công botnet tinh vi ngày nay (đặc biệt là các bot dựa trên IoT), những kẻ tấn công thậm chí không bận tâm đến việc che giấu IP của bot. Thay vào đó, chúng sử dụng một mạng lưới rộng lớn gồm các bot không bị giả mạo để áp đảo máy chủ mục tiêu.

Nguồn tin: Quantrimang.com

Ý kiến bạn đọc

Những tin mới hơn

Những tin cũ hơn

Xây dựng MCP server đầu tiên

Xây dựng MCP server đầu tiên

Phân tích chuyên sâu về các công cụ MCP: Những hàm mà AI có thể gọi

Phân tích chuyên sâu về các công cụ MCP: Những hàm mà AI có thể gọi

Resources và Prompts: Hai yếu tố cơ bản còn lại trong MCP

Resources và Prompts: Hai yếu tố cơ bản còn lại trong MCP

Những tài nguyên miễn phí tốt nhất để học AI trong năm 2026

Những tài nguyên miễn phí tốt nhất để học AI trong năm 2026

MCP server thực tế: Database, API và file

MCP server thực tế: Database, API và file

Hướng dẫn bật phụ đề AI gọi video trên Zalo

Hướng dẫn bật phụ đề AI gọi video trên Zalo

Bảo mật, xác thực và triển khai MCP

Bảo mật, xác thực và triển khai MCP

Xây dựng và triển khai MCP server đa công cụ

Xây dựng và triển khai MCP server đa công cụ

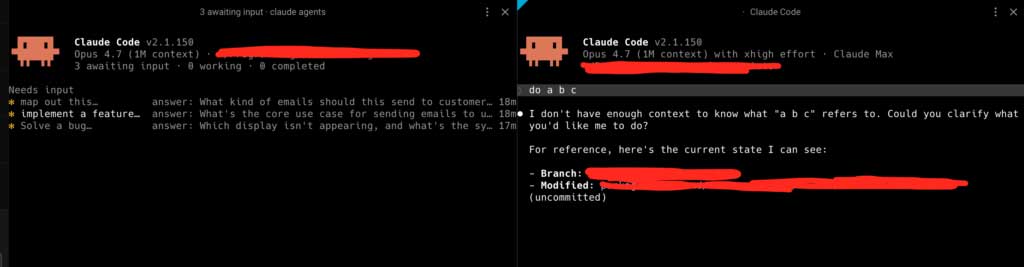

Cách quản lý hiệu quả nhiều Claude Code session chạy song song

Cách quản lý hiệu quả nhiều Claude Code session chạy song song

Promp thiết kế nhãn vở trên ChatGPT

Promp thiết kế nhãn vở trên ChatGPT

Tư duy phân tích có sự hỗ trợ của AI

Tư duy phân tích có sự hỗ trợ của AI

Đặt câu hỏi tốt hơn khi phân tích dữ liệu bằng AI

Đặt câu hỏi tốt hơn khi phân tích dữ liệu bằng AI

Hướng dẫn tạo video quảng cáo sản phẩm trên Flow

Hướng dẫn tạo video quảng cáo sản phẩm trên Flow

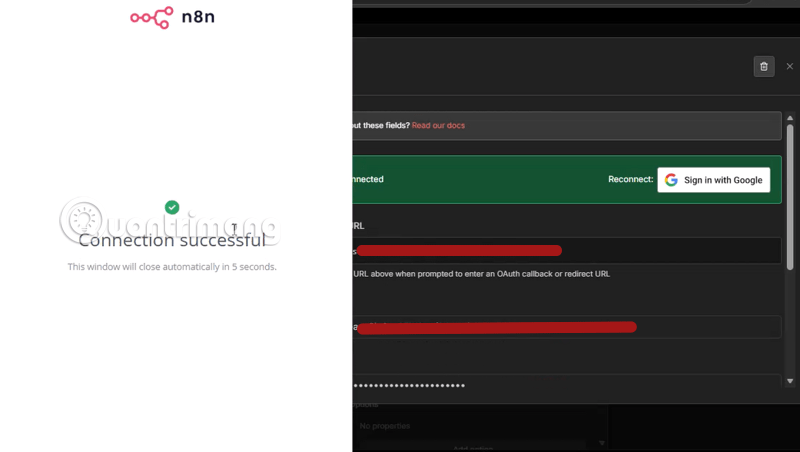

Hướng dẫn kết nối YouTube trên n8n

Hướng dẫn kết nối YouTube trên n8n

Khám phá dữ liệu nhanh chóng khi phân tích bằng AI

Khám phá dữ liệu nhanh chóng khi phân tích bằng AI

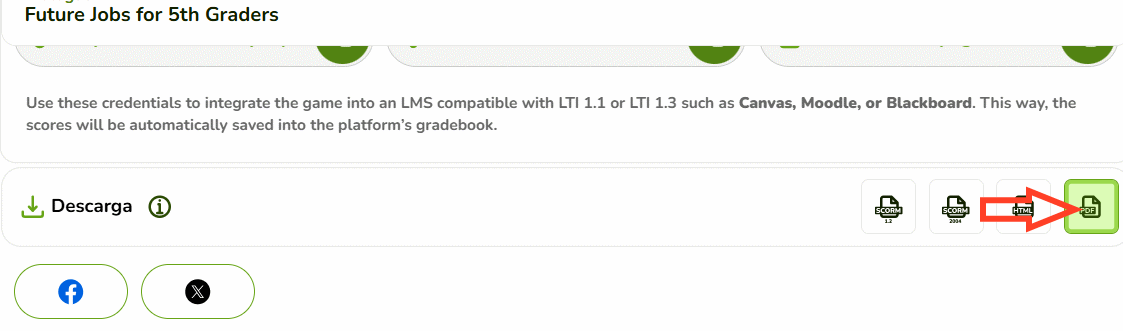

Hướng dẫn thiết kế trò chơi trên Educaplay bằng câu lệnh

Hướng dẫn thiết kế trò chơi trên Educaplay bằng câu lệnh

Cách tạo hội thoại ôn tập tiếng Anh trên Educaplay

Cách tạo hội thoại ôn tập tiếng Anh trên Educaplay

Mẫu prompt tạo kịch bản review sản phẩm dạng video ngắn

Mẫu prompt tạo kịch bản review sản phẩm dạng video ngắn

Vibe Coding là gì?

Vibe Coding là gì?

Lựa chọn công cụ Vibe Coding phù hợp

Lựa chọn công cụ Vibe Coding phù hợp