Thông tin liên hệ

- 036.686.3943

- admin@nguoicodonvn2008.info

Lần đầu tiên laptop bị nhiễm phần mềm độc hại, nhiều người vẫn còn đi học, dùng USB tethering để kết nối Internet và bị cuốn hút bởi ý tưởng về "phần mềm miễn phí". Trên thực tế, máy tính có thể tránh bất kỳ sự cố phần mềm độc hại nào trong nhiều năm nhờ vào quy trình bảo mật đơn giản. Không truy cập vào các trang web đen vẫn là mẹo hiệu quả nhất, nhưng đó không phải là mẹo duy nhất.

Việc không cẩn thận khi tải xuống là lý do khiến nhiều người bị nhiễm phần mềm độc hại. Sức hấp dẫn của phần mềm cao cấp miễn phí trên các diễn đàn, nơi mọi người chia sẻ những chương trình "crack" quá mạnh mẽ đến mức không thể cưỡng lại. Công cụ "miễn phí" đó có thể hữu ích, nhưng nó cũng sẽ biến máy tính của bạn thành giàn đào bitcoin của người khác.

Lý tưởng nhất là bạn chỉ nên tải xuống phần mềm từ các trang web chính thức, kho lưu trữ GitHub đã được xác minh hoặc Windows Store, và luôn dành một giây trước khi nhấp vào bất kỳ nút tải xuống nào. Nếu đó là phần mềm cao cấp nhưng ai đó lại cung cấp miễn phí trên một diễn đàn ngẫu nhiên, rất có thể nó đã được tích hợp phần mềm độc hại.

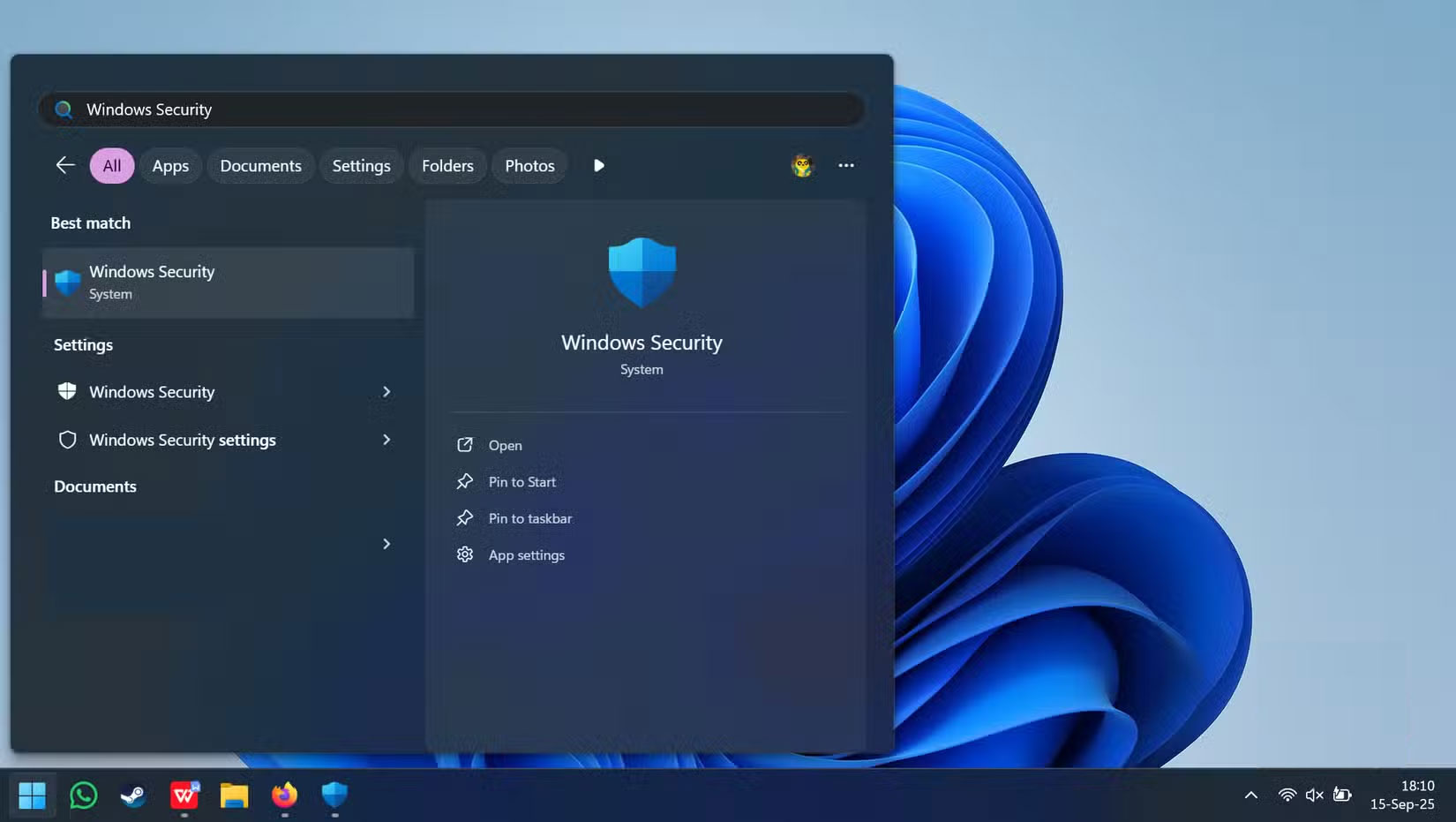

Cho dù bạn chỉ dựa vào Windows Security hay thích sử dụng phần mềm diệt virus của bên thứ ba để có thêm các tính năng, việc cập nhật định nghĩa phần mềm diệt virus là rất quan trọng để giữ cho máy tính của bạn được bảo vệ.

Ngay cả khi bạn vô tình tải xuống thứ gì đó đáng ngờ, một công cụ Windows Security được cấu hình đúng cách thường có thể chặn hoặc cách ly các file độc hại trước khi chúng chạy. Windows Security kiểm tra các file dựa trên cơ sở dữ liệu khổng lồ về những mối đe dọa của Microsoft, chặn các kỹ thuật phần mềm độc hại cố gắng khai thác hệ thống của bạn và có thể hạn chế những ứng dụng không đáng tin cậy thực thi.

Email lừa đảo duy nhất khiến nhiều người lo lắng là một vụ lừa đảo PayPal. Nó xuất hiện trong hộp thư đến của nạn nhân với thương hiệu PayPal hoàn hảo và thông báo rằng một địa chỉ mới đã được thêm vào tài khoản của họ.

Thay vì hoảng sợ nhấp vào liên kết đánh giá, hãy so sánh địa chỉ của người gửi với các email PayPal cũ. Email giả mạo được gửi từ "paypal-support@secureverify-payment.com", điều này sẽ cho thấy đó là giả mạo.

Tuy nhiên, các cuộc tấn công lừa đảo không chỉ dừng lại ở những liên kết đáng ngờ. Mã QR trong hóa đơn giả mạo có thể đánh cắp thông tin đăng nhập, và thậm chí cả file PDF cũng nhúng các script hoặc lời nhắc DocuSign giả mạo yêu cầu mật khẩu.

Wi-Fi công cộng tại sân bay, khách sạn, quán cà phê và thư viện khiến dữ liệu của bạn bị lộ. Bất kỳ ai có công cụ cơ bản cũng có thể đánh cắp mật khẩu, email, số thẻ tín dụng và thậm chí cả việc nhập liệu thời gian thực trên cùng một mạng. Những mạng này ưu tiên sự tiện lợi hơn bảo mật.

Mặc dù nhiều mạng Wi-Fi công cộng sử dụng mã hóa (WPA2/WPA3), nhưng điều này không bảo vệ bạn khỏi những người dùng khác trên cùng mạng, những người có khả năng đánh cắp lưu lượng truy cập của bạn. Ngay cả trên các mạng được mã hóa, kẻ xấu vẫn có thể khai thác những hệ thống này. Tội phạm mạng cũng thiết lập các điểm truy cập giả mạo với tên nghe có vẻ hợp pháp như "Free_Airport_WiFi" hoặc "Hotel_Guest_Network" để đánh cắp thông tin từ bất kỳ ai kết nối.

Những bản cập nhật Windows khó chịu buộc bạn phải khởi động lại là bản vá các lỗ hổng bảo mật mà tội phạm đang tích cực khai thác. Khi Microsoft phát hành bản vá bảo mật, kẻ tấn công sẽ thực hiện kỹ thuật đảo ngược để tìm ra lỗ hổng, sau đó quét các máy tính chưa cập nhật.

Thời điểm duy nhất bạn có thể bỏ qua các bản cập nhật bảo mật một cách an toàn là khi máy tính không kết nối Internet. Đối với những người khác, hãy đặt Windows Update tự động cài đặt các bản vá bảo mật.

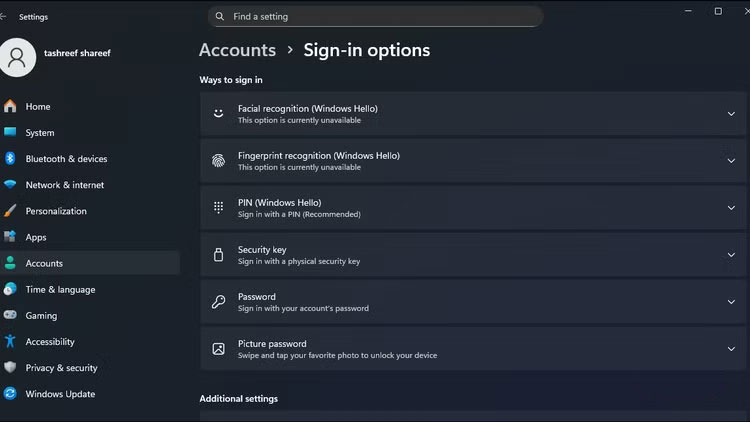

Sử dụng cùng một mật khẩu ở mọi nơi đồng nghĩa với việc chỉ cần một lần xâm nhập là tất cả tài khoản của bạn sẽ bị tấn công. Kẻ tấn công sử dụng phương pháp nhồi thông tin đăng nhập - tự động thử mật khẩu bị đánh cắp trên nhiều trang web, mặc dù biết rằng hầu hết mọi người đều sử dụng cùng một email và mật khẩu ở mọi nơi.

Nếu có thể, hãy bỏ hoàn toàn mật khẩu và chuyển sang sử dụng passkey. Phương pháp này sử dụng bảo mật sinh trắc học của thiết bị để tạo khóa mã hóa duy nhất cho mỗi trang web. Không giống như mật khẩu, passkey không thể bị lừa đảo, đánh cắp hoặc sử dụng lại - ai đó sẽ cần quyền truy cập vật lý vào cả thiết bị và dấu vân tay của bạn.

Nguồn tin: Quantrimang.com:

Ý kiến bạn đọc

Những tin mới hơn

Những tin cũ hơn

Figma Make: Biến văn bản thành thiết kế chỉ trong vài giây

Figma Make: Biến văn bản thành thiết kế chỉ trong vài giây

Thiết lập Figma MCP Server

Thiết lập Figma MCP Server

Thiết kế đầu tiên do Figma agent tạo ra

Thiết kế đầu tiên do Figma agent tạo ra

Video hướng dẫn tạo giấy mời họp phụ huynh

Video hướng dẫn tạo giấy mời họp phụ huynh

Hướng dẫn tạo hình ảnh, nội dung bằng Tako trên TikTok

Hướng dẫn tạo hình ảnh, nội dung bằng Tako trên TikTok

Giúp Figma AI sử dụng hệ thống thiết kế của bạn

Giúp Figma AI sử dụng hệ thống thiết kế của bạn

Hướng dẫn chỉnh sửa ảnh bằng AI trên TikTok

Hướng dẫn chỉnh sửa ảnh bằng AI trên TikTok

Câu lệnh AI tạo cơ cấu doanh thu theo nguồn - Hướng dẫn cụ thể từ A đến Z

Câu lệnh AI tạo cơ cấu doanh thu theo nguồn - Hướng dẫn cụ thể từ A đến Z

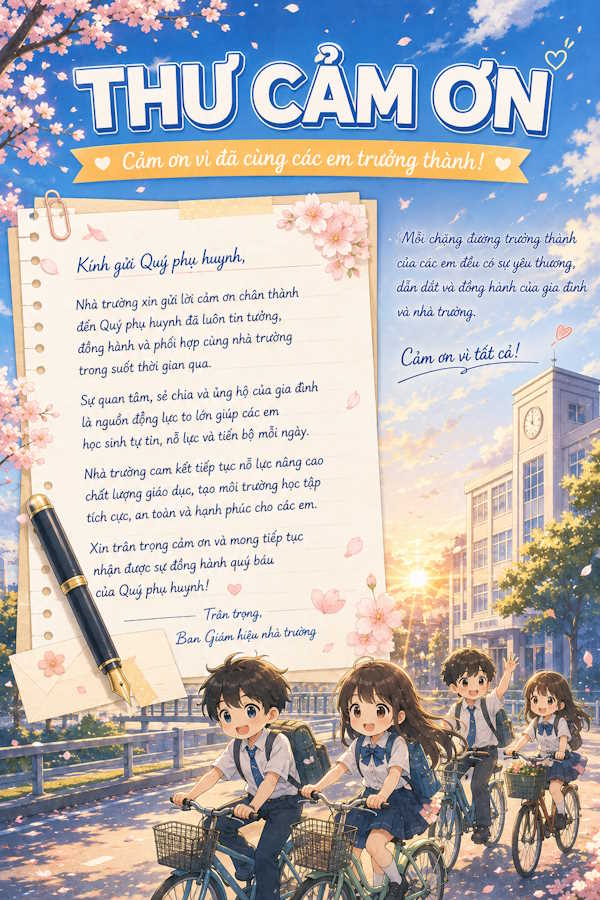

Prompt tạo Thư cảm ơn cho thầy cô giáo

Prompt tạo Thư cảm ơn cho thầy cô giáo

Cách thức hoạt động thực tế của AI Agent

Cách thức hoạt động thực tế của AI Agent

Giải bài tập bằng AI ngay trên TikTok

Giải bài tập bằng AI ngay trên TikTok

Cách trích xuất văn bản trong ảnh ngay trên TikTok

Cách trích xuất văn bản trong ảnh ngay trên TikTok

Cách kiểm tra và xóa dữ liệu cá nhân trên ChatGPT

Cách kiểm tra và xóa dữ liệu cá nhân trên ChatGPT

7 cách giúp giảm chi phí token khi dùng Claude Code

7 cách giúp giảm chi phí token khi dùng Claude Code

Viết prompt SEO hiệu quả để AI tạo bài chuẩn Google

Viết prompt SEO hiệu quả để AI tạo bài chuẩn Google

Top 5 mô hình Text-to-Speech mã nguồn mở tốt nhất 2026

Top 5 mô hình Text-to-Speech mã nguồn mở tốt nhất 2026

prompt test Python

prompt test Python

Prompt tạo Python script để xử lý ảnh hàng loạt

Prompt tạo Python script để xử lý ảnh hàng loạt

Top 5 mô hình Text-to-Speech mã nguồn mở tốt nhất 2026

Top 5 mô hình Text-to-Speech mã nguồn mở tốt nhất 2026

Mẫu prompt tối ưu hóa SQL

Mẫu prompt tối ưu hóa SQL