Thông tin liên hệ

- 036.686.3943

- admin@nguoicodonvn2008.info

Hầu hết mọi người không nghĩ nhiều về các trang web họ truy cập, nhanh chóng nhấp qua và không quan tâm nhiều đến việc liệu một liên kết có chuyển hướng họ hay không, hoặc liệu một giao thức bảo mật có đang được sử dụng hay không. Thông thường, đây không phải là vấn đề nhưng nếu bạn tình cờ truy cập một trang web đã bị xâm phạm, hệ thống của bạn có thể nhanh chóng bị lây nhiễm bởi mối đe dọa an ninh mạng, được gọi là Drive-by Download.

Trong bài viết hôm nay, Quantrimang sẽ cùng bạn đọc tìm hiểu Drive-by Download là gì, thiệt hại mà nó có thể gây ra và đề cập đến một số chiến lược mà bạn có thể sử dụng để giảm thiểu rủi ro.

Drive-by Download đề cập đến việc tải phần mềm tự động xuống thiết bị của người dùng mà người dùng không hay biết hoặc không được sự đồng ý của họ. Điều này có thể xảy ra trong khi người dùng đang duyệt một trang web hợp pháp hoặc thậm chí một quảng cáo độc hại được hiển thị trên một trang web an toàn khác.

Hầu hết các loại Drive-by Download đều tận dụng các lỗ hổng trong trình duyệt web, hệ điều hành, Java hoặc trình chỉnh sửa file và trình xem như Microsoft Office và Adobe Flash.

Trong một tình huống tấn công điển hình, mục tiêu của kẻ đe dọa là xâm nhập máy của nạn nhân và đưa nó vào mạng botnet. Thông qua vi phạm bảo mật ban đầu này, kẻ tấn công có thể tận dụng quyền kiểm soát thiết bị của người dùng như sau:

1. Lây nhiễm - Kẻ tấn công nhúng hoặc đưa phần tử độc hại vào một trang web bị xâm phạm. Đây có thể là mã JavaScript, iFrame, liên kết, chuyển hướng, quảng cáo ác ý (quảng cáo kích hoạt mã độc khi được xem hoặc nhấp vào) hoặc Cross-site scripting (XSS).

2. Khai thác lỗ hổng bảo mật - Người dùng xem trang, kích hoạt phần tử độc hại. Phần tử khai thác lỗ hổng trong phần mềm trên máy tính của người dùng. Đó có thể là trình duyệt, plugin trình duyệt, hệ điều hành, công cụ lưu trữ như WinZIP, trình đọc file như Adobe PDF, những nền tảng phân phối đa phương tiện cũ như Adobe Flash hoặc Microsoft Silverlight hay các lỗ hổng trong phiên bản Java được cài đặt trên thiết bị của người dùng.

3. Tải xuống - Phần tử tải âm thầm các file độc hại xuống thiết bị của người dùng. Trong ví dụ này, payload là một Trojan horse. Những kẻ tấn công có thể sử dụng các payload khác, như được thảo luận trong phần sau.

4. Thực thi - Trojan horse thực thi, mở một shell mà kẻ tấn công có thể sử dụng để giành quyền kiểm soát thiết bị.

5. Điều khiển từ xa - Kẻ tấn công có được quyền điều khiển từ xa. Điều này cho phép chúng trích xuất mật khẩu hoặc dữ liệu có giá trị khác từ thiết bị của người dùng.

6. Mở rộng địa bàn khai thác (Lateral movement) - Kẻ tấn công hiện có thể sử dụng thông tin đăng nhập có được từ thiết bị của người dùng để kết nối với một hệ thống khác có giá trị hơn, chẳng hạn như trang web hoặc mạng của công ty.

Những kẻ tấn công có thể sử dụng Drive-by Download để triển khai nhiều ứng dụng độc hại trên thiết bị của nạn nhân. Chúng có thể bao gồm:

- Trojan Horse, backdoor hoặc rootkit - cung cấp khả năng điều khiển từ xa thiết bị của người dùng.

- Ransomware - cho phép kẻ tấn công mã hóa hoặc phá hủy dữ liệu trên thiết bị.

- Bộ công cụ botnet - những kẻ tấn công có thể cài đặt trực tiếp một ứng dụng botnet thực hiện các hành động như gửi email spam hoặc tham gia DDoS.

- Dropper - phần mềm độc hại được xây dựng để load thêm malware mà không bị phát hiện

- Công cụ Man in the Middle (MitM) - cho phép những kẻ tấn công nghe trộm thông tin liên lạc của người dùng, chèn dữ liệu vào biểu mẫu, đánh cắp phiên và thông tin đăng nhập

- Keylogger - thực hiện thao tác nắm bắt tổ hợp phím, cho phép kẻ tấn công có quyền truy cập vào mật khẩu hoặc dữ liệu nhạy cảm khác

- Truyền dữ liệu - các công cụ cho phép kẻ tấn công chuyển dữ liệu nhạy cảm đến trung tâm kiểm soát của nó, thường sử dụng các phương pháp như DNS tunneling.

Biện pháp quan trọng nhất đối với người dùng để bảo vệ chính mình và mạng công ty là luôn giữ tất cả phần mềm được cập nhật phiên bản mới nhất, đặc biệt là phần mềm chống virus, các trình duyệt, add-on và plug-in trình duyệt bao gồm Java, Flash và Adobe Acrobat...

Việc đảm bảo sử dụng phiên bản mới nhất của trình duyệt và các thành phần mở rộng là rất quan trọng bởi vì với một phiên bản trình duyệt cũ, các lỗ hổng đều có thể bị khai thác.

Bộ phận IT phải đảm bảo phần mềm diệt virus luôn phải được cập nhật ít nhất mỗi ngày 01 lần (có thể vào cuối hoặc đầu mỗi ngày làm việc) để luôn có cơ sở dữ liệu virus mới nhất bảo vệ máy tính và mạng.

Các phần mềm lọc web có khả năng ngăn chặn người dùng tới các trang web đã bị đánh dấu là có mối nguy hại. Phần mềm dạng này có cơ chế để phát hiện một trang web không an toàn, thông qua đó ngăn chặn người dùng kịp thời.

NoScript là một add-on mã nguồn mở miễn phí, nó cho phép chỉ các trang nào đáng tin cậy mà bạn đã đánh dấu mới được chạy JavaScript, Java hay Flash.

Chạy trình duyệt với NoScript cho Firefox giúp bạn ngăn chặn rất nhiều Drive-by Download.

Các chuyên gia khuyến cáo bạn nên vô hiệu hóa Java ngay lập tức thậm chí gỡ bỏ cài đặt Java ra khỏi hệ thống, ít nhất là cho đến khi bản vá được phát hành để giải quyết vấn đề CVE-2011-3544. Đây là mã Java Applet độc hại lưu trữ trong một file Java Archive, cho phép một applet chưa được đăng ký có khả năng truy cập không hạn chế để chạy mã Java tùy ý.

BLADE là viết tắt của Block All Drive-By Download Exploits - Ngăn chặn toàn bộ khai thác Drive-by Download - là một hệ thống ngăn ngừa Windows mới, có thể ngăn chặn khai thác Drive-by Download lây nhiễm trong các máy tính Windows thông qua lỗ hổng. Nó đang được phát triển bởi các chuyên gia nguyên cứu tại Georgia Tech and SRI International. BLADE v1.0 sẽ là một mẫu miễn phí và sẽ sớm gia mắt cho người dùng.

Với người dùng doanh nghiệp, các chuyên viên IT nên hạn chế không cung cấp tài khoản admin cho người dùng. Còn với người dùng độc lập thì có thể tạo thêm tài khoản thường để sử dụng khi làm việc hàng ngày, tài khoản admin chỉ sử dụng khi cần thiết.

Hạn chế sử dụng quyền admin sẽ giúp giảm nhẹ thiệt hại khi có vấn đề xảy ra.

Nguồn tin: Quantrimang.com

Ý kiến bạn đọc

Những tin mới hơn

Những tin cũ hơn

Top 5 mô hình Text-to-Speech mã nguồn mở tốt nhất 2026

Top 5 mô hình Text-to-Speech mã nguồn mở tốt nhất 2026

prompt test Python

prompt test Python

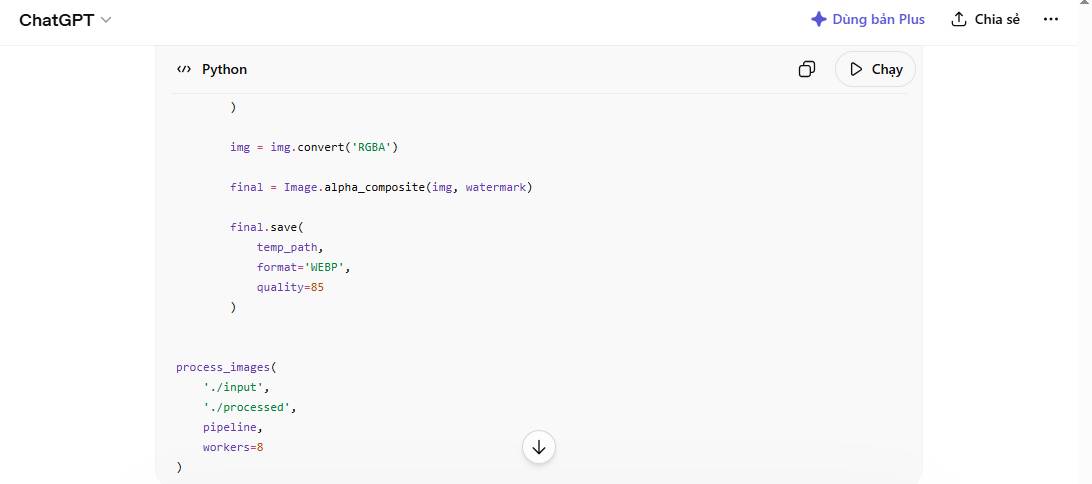

Prompt tạo Python script để xử lý ảnh hàng loạt

Prompt tạo Python script để xử lý ảnh hàng loạt

Top 5 mô hình Text-to-Speech mã nguồn mở tốt nhất 2026

Top 5 mô hình Text-to-Speech mã nguồn mở tốt nhất 2026

Mẫu prompt tối ưu hóa SQL

Mẫu prompt tối ưu hóa SQL

Sử dụng AI agent trên Figma canvas

Sử dụng AI agent trên Figma canvas

Prompt tạo giấy mời họp phụ huynh các cấp học

Prompt tạo giấy mời họp phụ huynh các cấp học

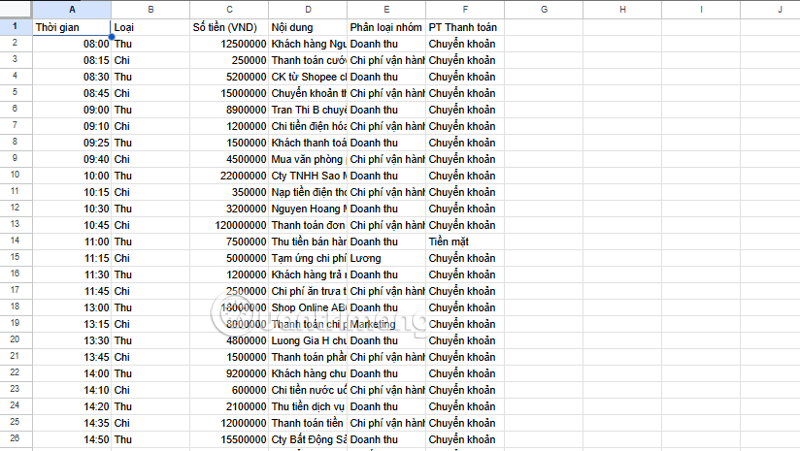

Prompt AI, câu lệnh AI giúp tạo bảng tổng quan thu chi

Prompt AI, câu lệnh AI giúp tạo bảng tổng quan thu chi

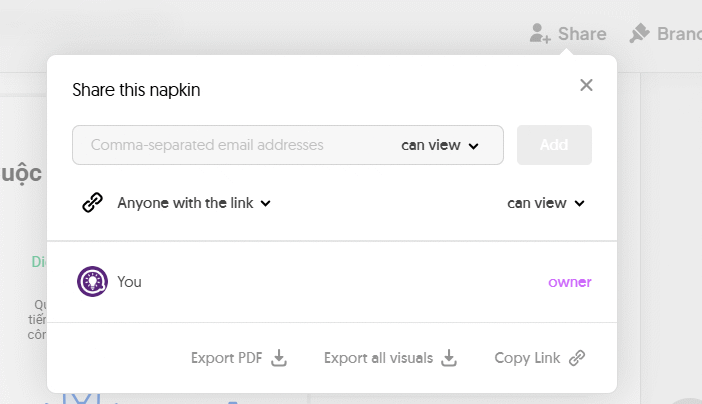

Cách tóm tắt kiến thức thành hình ảnh trực quan trên Napkin AI

Cách tóm tắt kiến thức thành hình ảnh trực quan trên Napkin AI

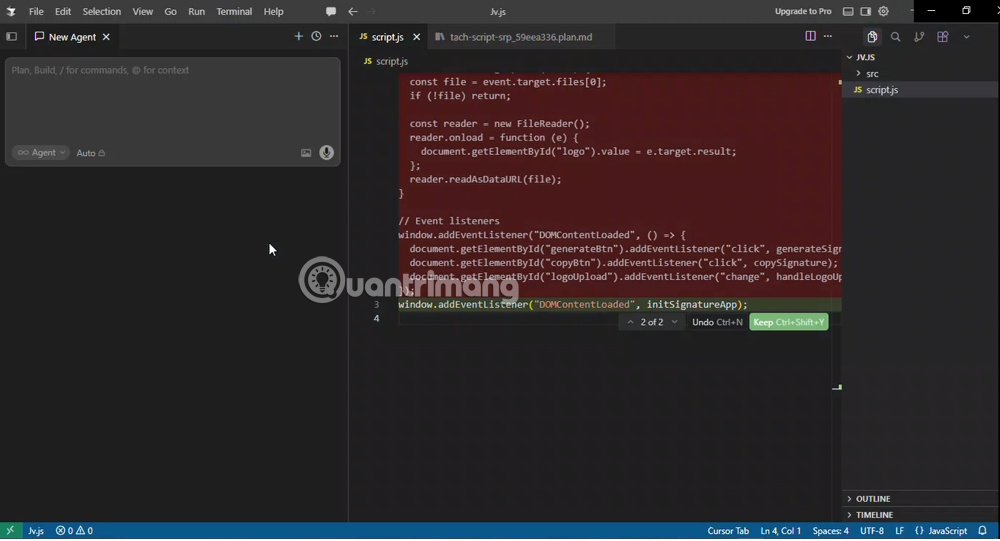

Cách đổi giao diện (theme) trong Cursor

Cách đổi giao diện (theme) trong Cursor

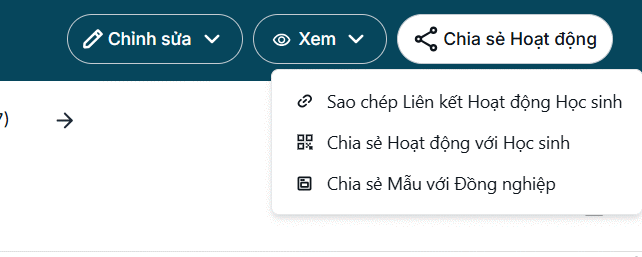

Hướng dẫn tạo câu hỏi kiểm tra miệng bằng Brisk it

Hướng dẫn tạo câu hỏi kiểm tra miệng bằng Brisk it

Cách dùng ChatGPT để cải thiện tư duy và tìm ý tưởng mới

Cách dùng ChatGPT để cải thiện tư duy và tìm ý tưởng mới

Gemini 3 Deep Think là gì? AI “biết suy nghĩ” hoạt động ra sao

Gemini 3 Deep Think là gì? AI “biết suy nghĩ” hoạt động ra sao

Karaoke Ai rồi cũng sẽ khác- Hà Nhi Cover (Vinh Over ReMix)

Karaoke Ai rồi cũng sẽ khác- Hà Nhi Cover (Vinh Over ReMix)

Hướng dẫn tạo ảnh tổng kết năm học bằng ChatGPT

Hướng dẫn tạo ảnh tổng kết năm học bằng ChatGPT

Cách viết prompt tạo ảnh AI chuẩn với công thức PICTURE

Cách viết prompt tạo ảnh AI chuẩn với công thức PICTURE

Hướng dẫn tạo file PDF bài tập trên Gemini không lỗi font

Hướng dẫn tạo file PDF bài tập trên Gemini không lỗi font

Các mẫu thiết kế AI agent: ReAct, Reflection và Planning

Các mẫu thiết kế AI agent: ReAct, Reflection và Planning

Hướng dẫn tạo bảng tổng kết cuối năm trên ChatGPT

Hướng dẫn tạo bảng tổng kết cuối năm trên ChatGPT

Sử dụng công cụ: Tăng thêm sức mạnh cho AI agent

Sử dụng công cụ: Tăng thêm sức mạnh cho AI agent